位置:首页 > WEB安全

研究人员谈论潜在的没有性能成本的CPU安全漏洞缓解措施

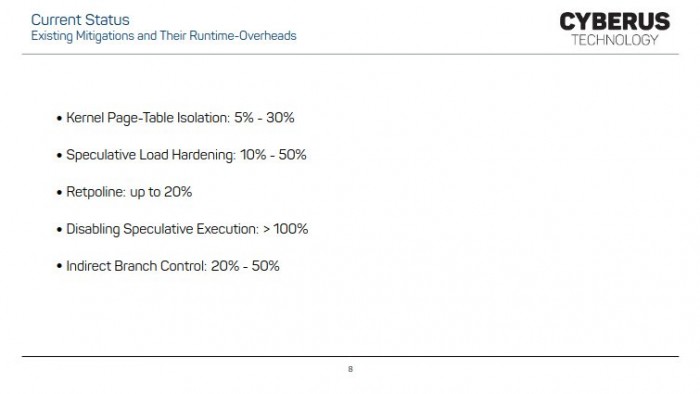

Cyberus科技公司的Sebastian Eydam在2022年FOSDEM会议上发言,谈到有可能在几乎没有性能成本的情况下缓解像Spectre和Meltdown这样的处理器漏洞。然而,目前这种方式处于安全研 ...

McAfee的漏洞允许攻击者获取Windows系统权限

McAfee目前已经修补了其McAfee产品组件中的两个高危漏洞,攻击者可以利用这些漏洞提升权限,甚至可以提升到SYSTEM权限。根据McAfee的公告,这些漏洞存在于McAfee Agent 5.7.5之前 ...

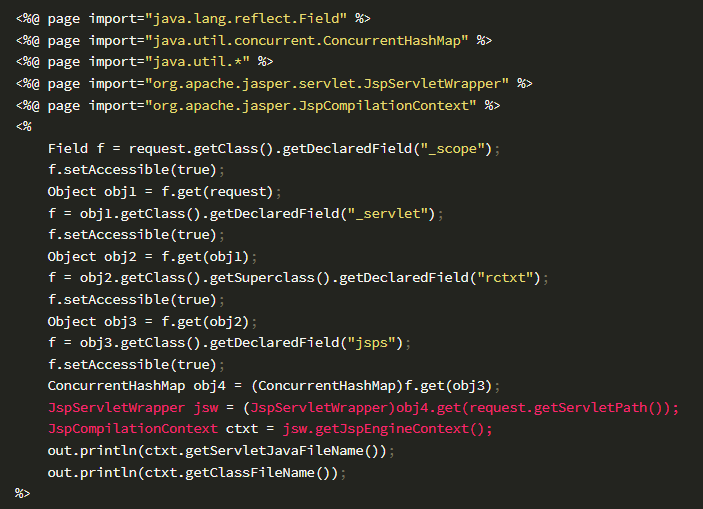

【技术原创】Java利用技巧——通过反射实现webshell编译文件的自删除

0x00 前言 我们知道,当我们访问jsp文件时,Java环境会先将jsp文件转换成.class字节码文件,再由Java虚拟机进行加载,这导致了Java服务器上会生成对应名称的.class字节码文件。对 ...

企业应该实施的5种数据安全策略

随着近年来网络攻击变得更加肆无忌惮,企业采用一些预防措施阻止数据泄露比以往任何时候都更加重要。人们在去年目睹了一些可怕的数据泄露事件。最糟糕的一次事件是黑客侵入了 ...

北欧两项:动态防御

北欧两项 北欧两项,由跳台滑雪和越野滑雪两个比赛项目组成,是最古老也是难度最大的雪上项目之一,自1924年首届法国夏蒙尼冬季奥运会中被入了正式比赛,延续至今。2022北京冬奥会 ...

如何分析HTTP请求以降低HTTP走私攻击(HTTP数据接收不同步攻击)的风险

写在前面的话HTTP/1.1自1991年至2014年,已经走过了一段很长的发展历程:HTTP/0.9– 1991HTTP/1.0– 1996HTTP/1.1RFC 2068– 1997RFC 2616- 1999RFC 7230- 2014这也就意味着,互 ...

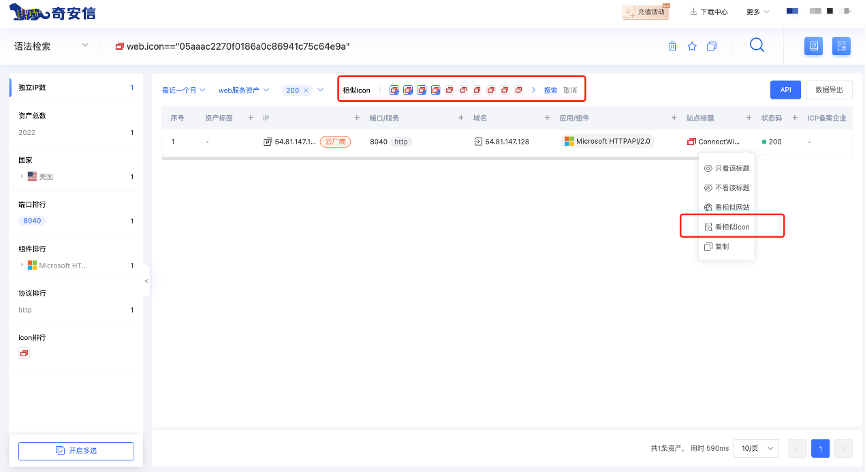

利用卷积神经网络与向量搜索引擎在web资产中推荐相似icon

工具:奇安信网络空间测绘——鹰图平台(简称HUNTER)地址:https://hunter.qianxin.com目录0x01背景介绍...................................................................... ...

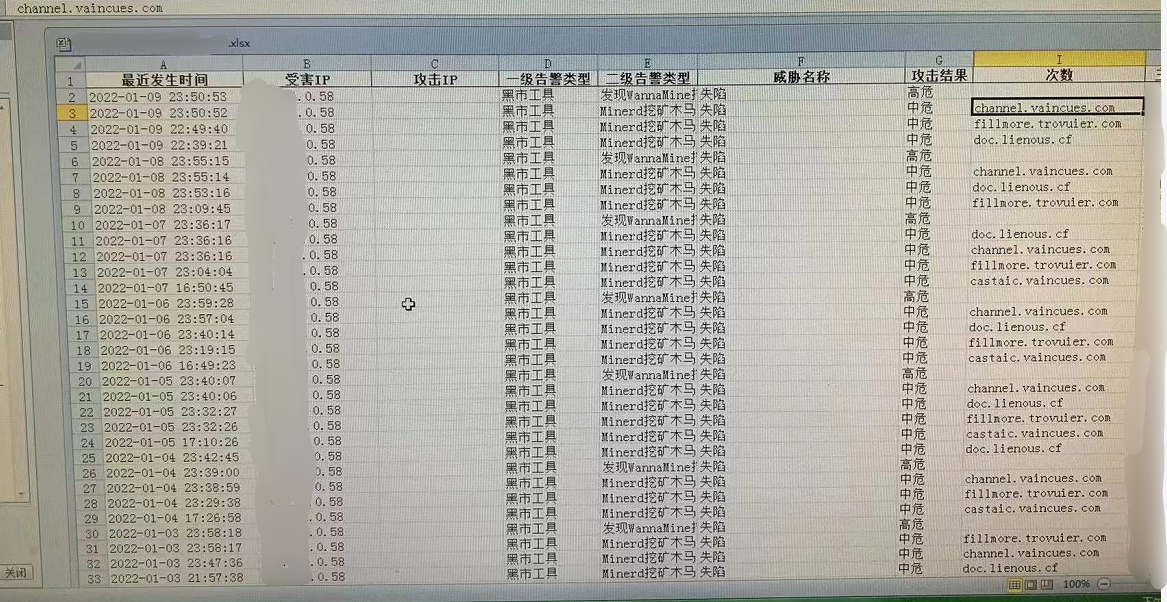

记一次挖矿病毒的应急响应

前言人往往就是这个样子,一个人的时候是一种样子,好多人聚在一起的时候就会完全变成另外一种样子。-------《白鹿原》陈忠实start某单位接到上级单位通报存在挖矿病毒,通报的地 ...

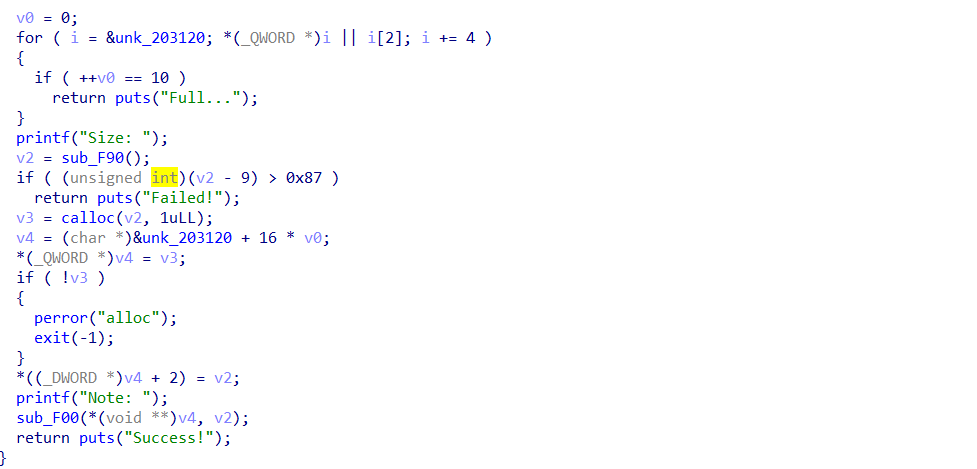

浅谈musl堆利用技巧(DEBUG篇)

前言最近比赛出的musl题型的越来越多,不得不学习一波musl的堆利用来应对今后的比赛。这里要讲的是musl1.22版本的利用,因为网上可以找到很多审计源码的文章,所以这篇文章是通过 ...

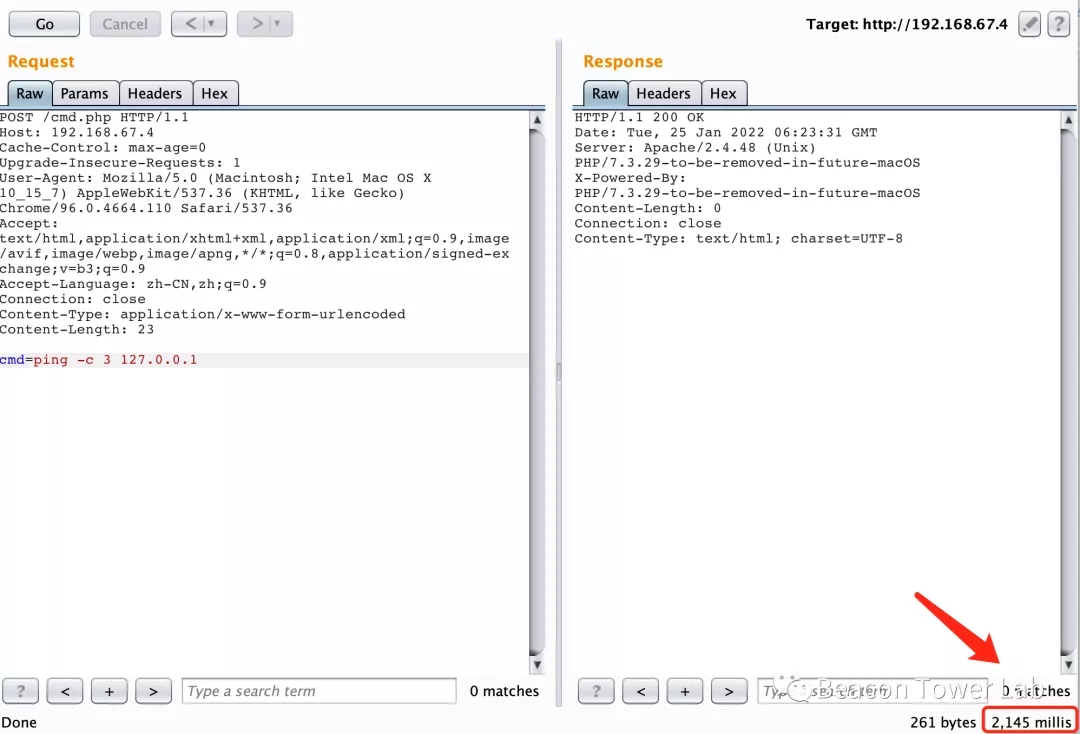

无回显条件下的命令执行判断和利用方式研究

一、引言在渗透测试、漏洞挖掘或安全研究的过程中,我们会遇到很多无回显的命令执行点。面对这些无回显的命令执行点,我们很难获取命令执行结果,甚至无法判断命令是否执行成功。 ...

网上的“考勤打卡神器”,其实是黑灰产作弊工具

梁女士是一家保险公司的代理人,平时不需要坐班,原本只需要完成每月保费额度即能够领取到月工资。9月份,公司突然通知,自10月起,公司会核对员工出勤率,并将其率纳入薪酬考核。如果 ...

黑客盗窃加密货币使用了哪些“手段”?

2017年比特币进入公共领域的爆炸式增长证明了这种难以捉摸的数字货币的潜在价值。任何有价值的东西都会在某个时候进入网络犯罪分子的视野。随着加密货币价值的增加,盗窃它的 ...

FinalSite遭受勒索软件攻击,数千个学校网站无法访问

据BleepingComputer网站报道,知名学校网站服务供应商FinalSite 在本周遭受勒索软件攻击,导致全球数千所学校无法访问自家网站。FinalSite 是一家软件即服务 (SaaS) 提供商,为 K ...

谈谈车载蓝牙网络安全技术

1. 蓝牙发展历史 肇始于1994爱立信公司的技术方案,当发明者希望为设备间通讯创造一组同一规则(标准化协议),以此进行低功耗、低成本无线通信连接。当1998年5月,爱立信、诺基亚、 ...

DNS重绑定攻击研究

前言DNS重绑定攻击一直以来都是网络安全中不可避免的一个问题,以往该攻击经常出现在SSRF BYPASS(服务器请求伪造绕过)的场景下。但是随着近年来本地网络设备的不断发展,DNS重绑 ...

为什么说减少开发人员和安全团队之间摩擦有助提高软件安全性

Tromzo发布一项调查表明,改善安全团队与开发人员的关系,有助于在提高软件安全性上发挥更大作用。该调查结果基于对403名美国应用程序安全从业者的调查,这些从业者在其开发团队 ...

超1200个网站使用MitM钓鱼工具包,允许网络犯罪分子绕过 2FA 身份验证

据The Record 12月27日消息,研究人员发现1200个站点被部署网络钓鱼工具包,这些工具包能够拦截双因素身份验证 (2FA) 安全代码,并允许网络犯罪分子绕过这一身份验证。这些工具包 ...

2026年,数据丢失防护市场规模将达到 62.65 亿美元

根据 ResearchAndMarkets 的研究数据显示,2019年,全球企业数据丢失防护市场规模为 16.47 亿美元,预计将以 21.03% 的年复合增长率持续增长,2026 年规模将达到 62.65 亿美元。随 ...

美国政府警告关键基础设施应警惕在假期遭受勒索软件攻击

美国网络安全和基础设施安全局( CIS A )和联邦调查局( FBI )警告关键基础设施合作伙伴,节日期间可能发生勒索软件攻击。

在此期间,办公室经常关闭,员工在家,因此,他们的组织更容易 ...

谁动了我的打印机?

01 背景微软从2020年开始陆续修复了一系列Print Spooler服务中的漏洞,这些修复有时候也会影响到正常的打印功能。到2021年10月,问题开始变得严重起来,大量安装了10月补丁的Wind ...

2022年及以后的五项网络安全预测

2021年对于网络安全行业来说,很不平凡,发生了一些迄今为止最大和最有影响力的网络攻击事件。这一年里,网络安全业内领导者面临了众多挑战,并且未来几年依旧会持续增多。网络安全 ...

什么是CDN?CDN的工作原理是怎样的?

1.什么是CDN?CDN的全称是Content Delivery Network,即内容分发网络。CDN是构建在网络之上的内容分发网络,依靠部署在各地的边缘服务器,通过中心平台的负载均衡、内容分发、调度 ...

英伟达(NVIDIA)披露了受 Log4j 漏洞影响的应用程序

近期披露的Log4Shell漏洞,正在全球范围内被大量攻击利用。对此,许多公司做出了安全预警。根据Bleeping Computer网站消息,英伟达(NVIDIA)公司发布了一份安全公告,详细说明了哪些产 ...

戴尔BIOS更新后可能导致电脑无法正常启动

据 Bleeping Computer 网站披露,戴尔最近发布的BIOS 更新在多个笔记本电脑和台式机型号上引起严重启动问题,部分用户反映更新后,电脑不能正常启动。BIOS 更新后,电脑启动出现问 ...

T-Mobile 今年已拦截210亿个诈骗电话,一半以上与车辆保修诈骗有关

12月20日,据bleepingcomputer消息,美国运营商T-Mobile 表示,机器人电话和诈骗保护服务 Scam Shield 今年已经拦截了 210 亿个诈骗电话,平均每月识别并拦截18亿个诈骗电话。此外, ...

在数字化浪潮席卷全球的今天,网络安全已成为企业生存与发展的基石。随着网络攻击手段的日益复杂和多样化,从病毒、木马到网络钓鱼、拒绝服务攻击(DDoS),每一种威...

在数字化浪潮席卷全球的今天,网络安全已成为企业生存与发展的基石。随着网络攻击手段的日益复杂和多样化,从病毒、木马到网络钓鱼、拒绝服务攻击(DDoS),每一种威... 随着信息技术的飞速发展,互联网已深度融入人们的工作与生活,成为不可或缺的一部分。然而,随之而来的网络安全问题也日益凸显,网络攻击事件频发,给企业和个人带来...

随着信息技术的飞速发展,互联网已深度融入人们的工作与生活,成为不可或缺的一部分。然而,随之而来的网络安全问题也日益凸显,网络攻击事件频发,给企业和个人带来... 学网络安全好找工作吗?学习网络安全专业是否好找工作?在数字化浪潮席卷全球的当下,网络安全已成为保障国家安全、社会稳定和经济发展的重要基石。随着网络技术...

学网络安全好找工作吗?学习网络安全专业是否好找工作?在数字化浪潮席卷全球的当下,网络安全已成为保障国家安全、社会稳定和经济发展的重要基石。随着网络技术... 网络安全工程师发展前景分析

随着信息技术的飞速发展和数字化转型的深入,网络安全问题日益成为企业和个人关注的焦点。在这样一个背景下,网络安全工程...

网络安全工程师发展前景分析

随着信息技术的飞速发展和数字化转型的深入,网络安全问题日益成为企业和个人关注的焦点。在这样一个背景下,网络安全工程... 今天在各大安全社群看到一篇帖子开头是这样写的:

“如果给你一份日薪2700的工作,要求是一整天坐在电脑前,你愿意吗?”

不少人第一反应是:“当然...

今天在各大安全社群看到一篇帖子开头是这样写的:

“如果给你一份日薪2700的工作,要求是一整天坐在电脑前,你愿意吗?”

不少人第一反应是:“当然... 在浩瀚的数字宇宙中,每个连接到互联网的设备都被赋予了一个独特的数字标签——IP地址。这个看似简单的数字组合,实则是通往网络世界的一扇扇大...

在浩瀚的数字宇宙中,每个连接到互联网的设备都被赋予了一个独特的数字标签——IP地址。这个看似简单的数字组合,实则是通往网络世界的一扇扇大...